تحديث بشأن ثغرة Drift: بروتوكول يُشارك آخر تحديث أمني في 1 أبريل.

تحديث بشأن ثغرة Drift: بروتوكول يُشارك آخر تحديث أمني في 1 أبريل.

العناوين الرئيسية

- يكشف بروتوكول دريفت عن ثغرة أمنية وقعت في الأول من أبريل مرتبطة بحملة تسلل منسقة استمرت ستة أشهر.

- قام المهاجمون ببناء الثقة من خلال المؤتمرات وتطبيق تيليجرام وعمليات التكامل المنظمة على مدى شهور.

- أدت الأدوات والتطبيقات الخبيثة إلى كشف الأجهزة، مما مكن من الاختراق ومسح الأدلة بسرعة.

إقرأ أيضاَ | توقعات سهم MSTR بعد تلميحات مايكل سايلور بشأن شراء البيتكوين

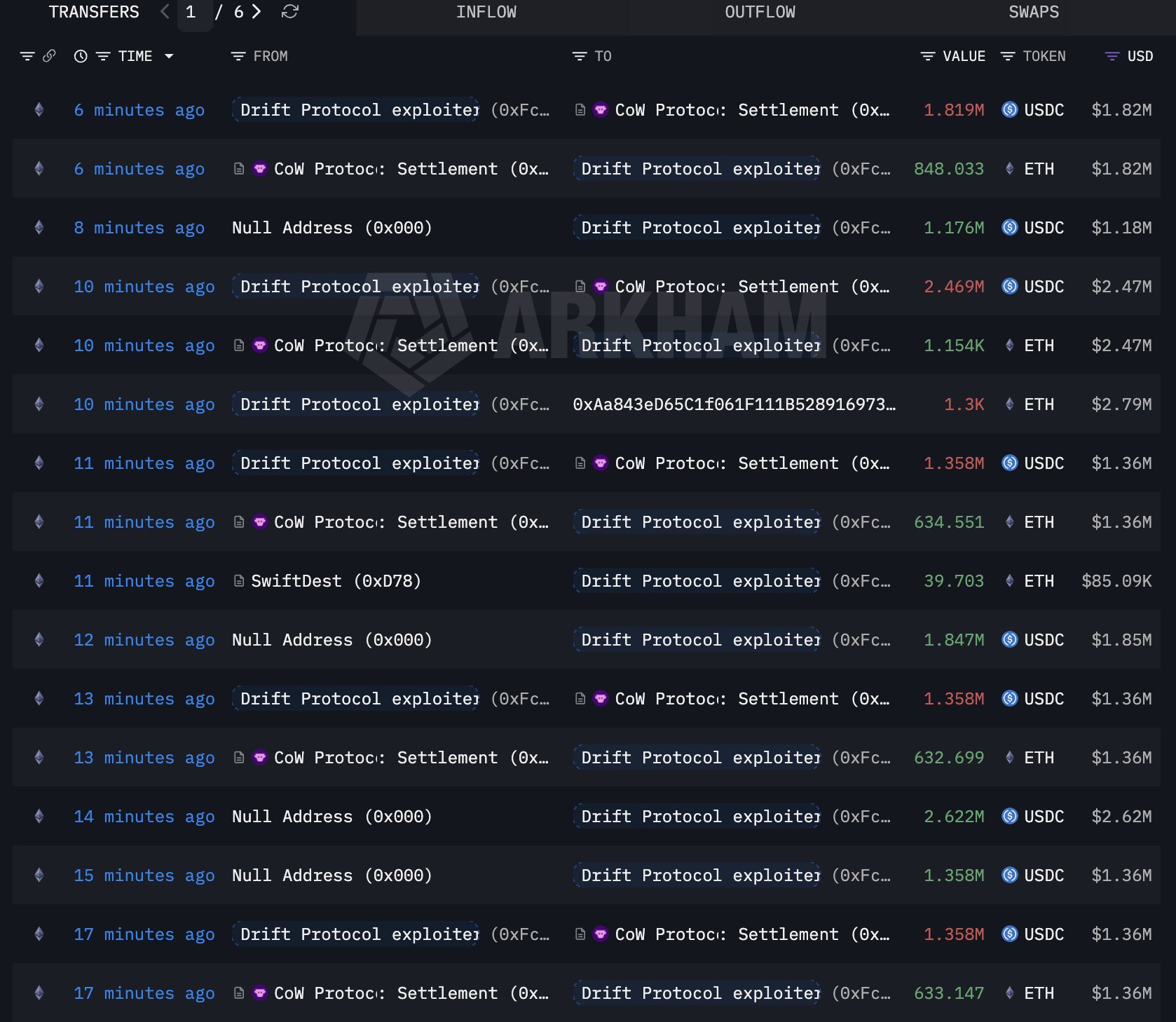

كشف بروتوكول دريفت عن تفاصيل استغلاله لثغرة أمنية في الأول من أبريل/نيسان 2026، موضحًا هجومًا منسقًا استمر ستة أشهر. وأفادت منصة التداول اللامركزية أن الاختراق جاء عقب اجتماعات مباشرة، وتواصل تقني، وتوزيع برمجيات خبيثة. وقد تسبب الحادث، الذي وقع في الأول من أبريل/نيسان، في اختراق حسابات بعض المساهمين، وأسفر عن خسائر تُقدر بنحو 280 مليون دولار.

بروتوكول الانجراف يرصد الهندسة الاجتماعية طويلة الأمد

في مقال نُشر على موقع X ، ذكر بروتوكول دريفت أن الهجوم بدأ في أكتوبر 2025 تقريبًا خلال مؤتمر رئيسي للعملات الرقمية. ووفقًا لبروتوكول دريفت، تواصل أفراد ينتحلون صفة شركة تداول كمي مع المساهمين الذين يسعون إلى دمج خدماتهم.

لكن التفاعل لم يتوقف عند هذا الحد. فقد واصل الفريق التواصل مع المساهمين في العديد من المؤتمرات الصناعية العالمية على مدار ستة أشهر. وقدموا خلفيات مهنية موثقة وأظهروا كفاءة تقنية عالية خلال اجتماعات شخصية متكررة.

كما أنشأوا مجموعة على تطبيق تيليجرام بعد التواصل الأولي. ومع مرور الوقت، ناقشوا استراتيجيات التداول وعمليات دمج الخزائن المحتملة مع المساهمين. واتبعت هذه المناقشات أنماط الإعداد القياسية لشركات التداول التي تتعامل مع بروتوكول دريفت.

في الفترة من ديسمبر 2025 إلى يناير 2026، انضمت المجموعة إلى خزينة النظام البيئي. وقدمت تفاصيل استراتيجيتها وأودعت أكثر من مليون دولار في البروتوكول. وفي الوقت نفسه، عقدت جلسات عمل وطرحت أسئلة تفصيلية حول المنتج.

اختراق مرتبط بالأدوات المشتركة والوصول إلى الأجهزة

مع تقدم محادثات التكامل خلال شهري فبراير ومارس من عام 2026، تعززت الثقة. والتقى المساهمون بالمجموعة مجددًا في فعاليات القطاع، مما عزز العلاقات القائمة. ومع ذلك، حدد بروتوكول دريفت لاحقًا هذه التفاعلات باعتبارها على الأرجح وسيلة الاختراق.

بحسب بروتوكول دريفت، تبادل المهاجمون مستودعات وتطبيقات خبيثة أثناء تعاونهم. وهذا يتناقض تمامًا مع انتقاد زاك إكس بي تي لشركة سيركل بشأن تأخير استغلال الثغرة بقيمة 280 مليون دولار. ويُزعم أن أحد المساهمين استنسخ مستودعًا برمجيًا مُقدَّمًا على أنه أداة نشر واجهة أمامية.

المصدر: أركام

قام أحد المساهمين بتنزيل تطبيق TestFlight يوصف بأنه محفظة إلكترونية. وقد عرّضت هذه الإجراءات الأجهزة لخطر الاختراق. وفيما يتعلق بمصدر الثغرة الأمنية، أشار بروتوكول Drift إلى ثغرة معروفة في VSCode و Cursor.

خلال الفترة من ديسمبر 2025 إلى فبراير 2026، كان فتح الملفات يتيح تنفيذ تعليمات برمجية خفية دون سابق إنذار. عقب هذا الاستغلال، أجرت شركة Drift Protocol تحقيقات جنائية رقمية شاملة على الأجهزة والحسابات المتأثرة. والجدير بالذكر أنه تم مسح قنوات اتصال المهاجمين والبرامج الضارة فورًا بعد التنفيذ.

تحديد المصدر وجهود التحقيق المستمرة

أعلنت شركة دريفت بروتوكول أنها أوقفت جميع وظائف البروتوكول فور اكتشافها للثغرة الأمنية. كما قامت بإزالة المحافظ المخترقة من هيكل التوقيعات المتعددة، ووضعت علامات على محافظ المهاجمين عبر منصات التداول والجسور. وقد استعانت الشركة بشركة مانديانت لدعم التحقيق. في غضون ذلك، ساهمت مجموعة SEALs 911 بتحليلات أشارت إلى وجود مجموعة تهديد معروفة.

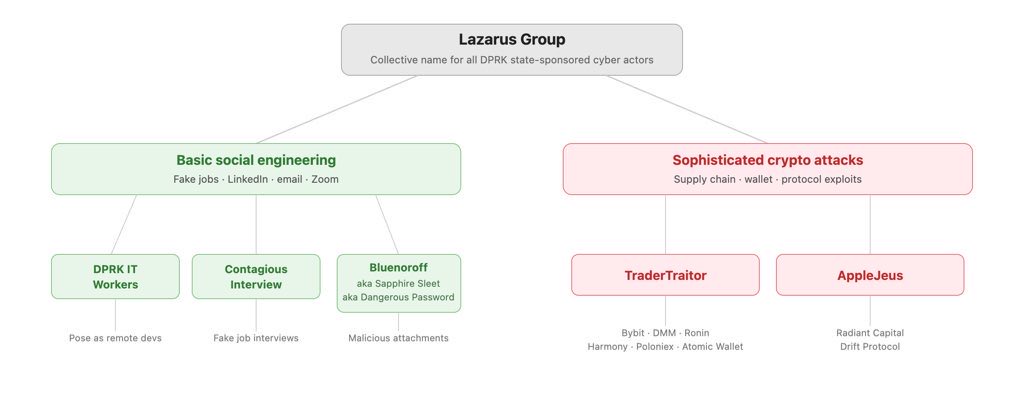

ربطت منصة التداول اللامركزية ، بثقة متوسطة إلى عالية، الهجوم بالجهات التي تقف وراء اختراق راديانت كابيتال في أكتوبر 2024. وكانت تلك العملية تنسب سابقًا إلى UNC4736، المعروف أيضًا باسم AppleJeus أو Citrine Sleet.

أوضحت منظمة “دريفت بروتوكول” أن الأفراد المشاركين في الاجتماعات المباشرة ليسوا مواطنين كوريين شماليين. وأشارت إلى أن مثل هذه العمليات غالباً ما تستخدم وسطاء من أطراف ثالثة للتواصل المباشر.

بحسب زاك إكس بي تي، يعكس هذا النشاط عمليات إلكترونية معروفة مرتبطة بكوريا الشمالية، وغالبًا ما تصنّف تحت مظلة لازاروس. وأوضح أن لازاروس تشير إلى مجموعة من وحدات القرصنة، بينما تشير كوريا الشمالية إلى انتماء الدولة وراء هذه العمليات. وأشار إلى أن هذه المجموعات تستخدم هويات متعددة الطبقات، ووسطاء، وتبني وصولًا طويل الأمد قبل تنفيذ الهجمات.

المصدر: ZachXBT

وأضاف ZachXBT أن تدفقات الأموال على سلسلة الكتل المرتبطة بالثغرة الأمنية تظهر تداخلاً مع محافظ مرتبطة بحوادث سابقة مرتبطة بكوريا الشمالية، بما في ذلك شركة Radiant Capital. كما سلط الضوء على أوجه التشابه التشغيلية، بما في ذلك التفاعلات المُخطط لها، وإيصال البرامج الضارة عبر قنوات موثوقة، والتنظيف السريع بعد التنفيذ.

أكدت شركة دريفت بروتوكول أن جميع مستخدمي التوقيعات المتعددة استخدموا محافظ باردة أثناء الحادث. وتواصل الشركة العمل مع جهات إنفاذ القانون وشركاء الطب الشرعي لاستكمال التحقيق.

تحديث بشأن ثغرة Drift: بروتوكول يُشارك آخر تحديث أمني في 1 أبريل.

CryptPlatform

إخلاء المسؤولية: قد يتضمن المحتوى المقدم رأيًا شخصيًا للمؤلف ويخضع لحالة السوق. قم بإجراء بحث السوق قبل الاستثمار في العملات المشفرة. لا يتحمل المؤلف أو النشر أي مسؤولية عن خسارتك المالية الشخصية.

تابعونا على:

Telegram

X .Platform